程序員需要掌握基本的web安全知識,防患于未然,你們知道有多少種web安全漏洞嗎?這里不妨列舉10項吧,你們可以自己去網站找相應的教程來提升自己的1、命令注入(Command Injection)2、eval注入(Eval Injection)3、客戶端腳本攻擊(Script Insertion)4、跨網站腳本攻擊(Cross Site Scripting, XSS)5、SQL注入攻擊(SQL injection)6、跨網站請求偽造攻擊(Cross Site Request Forgeries, CSRF)7、Session 會話劫持(Session Hijacking)8 Session 會話固定(Sessionfixation)9、HTTP響應拆分攻擊(HTTP Response Splitting)10、文件上傳漏洞(File Upload Attack)

這篇文章主要給大家介紹最經常遇到的3個:XXS,CSRF, SQL注入。一、XSS漏洞1.XSS簡介

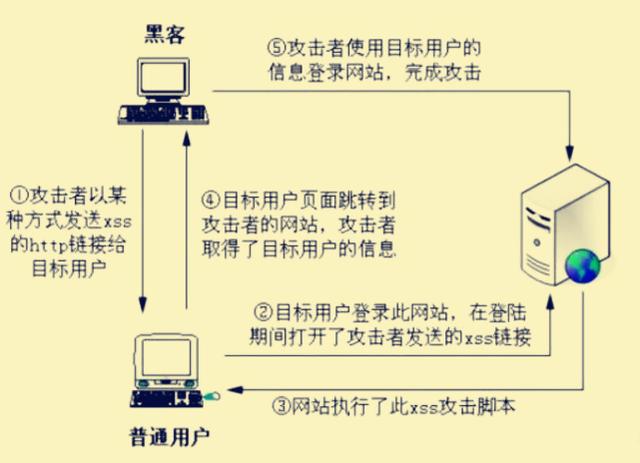

XSS(Cross Site Scripting),意為跨網站腳本攻擊,為了和樣式表css(Cascading Style Sheet)區別,縮寫為XSS。攻擊者主要使用跨站點腳本來讀取Cookie或網站用戶的其他個人數據。 一旦攻擊者獲得了這些數據,他就可以假裝是該用戶登錄網站并獲得該用戶的權限。2.跨站點腳本攻擊的一般步驟

1,攻擊者以某種方式將xss http鏈接發送給目標用戶

2.目標用戶登錄該網站并打開攻擊者在登錄過程中發送的xss鏈接。

3.網站執行了這個xss攻擊腳本

4.目標用戶頁面跳轉到攻擊者的網站,攻擊者獲得了目標用戶的信息

5.攻擊者使用目標用戶的信息登錄網站以完成攻擊3. XSS攻擊的危險

1.竊取用戶信息,例如登錄帳戶,網上銀行帳戶等。

2.使用用戶身份讀取,篡改,添加,刪除公司敏感數據等

3.重要商業價值數據的盜竊

4.非法轉移

5.強制電子郵件

6.網站掛馬

7,控制受害者的機器對其他網站發起攻擊

4.防止XSS解決方案

1)XSS的根本原因是客戶端提交的數據未完全過濾,因此重點是過濾用戶提交的信息。

2)將重要的cookie標記為http only,因此js中的document.cookie語句將不會獲取cookie。

3)僅允許用戶輸入我們期望的數據。 例如:年齡 age只允許用戶輸入數字,數字外的字符被過濾掉。

4)對數據進行Html編碼處理:當用戶提交數據時,將其進行HTML編碼,并且在下一次處理之前,將相應的符號轉換為實體名稱。

5)過濾或刪除特殊的HTML標簽,例如:

版权声明:本站所有资料均为网友推荐收集整理而来,仅供学习和研究交流使用。

工作时间:8:00-18:00

客服电话

电子邮件

admin@qq.com

扫码二维码

获取最新动态